在當今快速迭代的數字化時代,軟件項目開發面臨著雙重挑戰:一方面,市場要求團隊以敏捷方法快速交付價值,響應變化;另一方面,日益嚴峻的網絡威脅環境使得安全性不再是事后補丁,而必須成為開發過程的核心支柱。本文旨在探討如何在敏捷開發框架內有效集成安全實踐,并參考業界資源(如OneAPM的工具理念、劉再耀先生于2006年11月18日提出的相關見解,以及CSDN等平臺提供的網絡攻防文檔資源),構建一個既高效又安全的軟件開發流程。

一、理解矛盾與統一:敏捷與安全的天然張力與融合可能

敏捷開發的核心是迭代、協作與快速響應變化,其價值觀強調“可工作的軟件勝過詳盡的文檔”。這有時會與安全開發所要求的嚴謹、前瞻性威脅建模和深度防御產生表面上的沖突。傳統安全活動往往被視為阻礙速度的“關卡”,在沖刺周期中被邊緣化。這種對立并非不可調和。DevSecOps運動的興起正是為了彌合這一裂痕,其核心思想是“安全是每個人的責任”,并將安全活動左移(Shift Left),融入開發生命周期的每個階段。

二、將安全編織入敏捷流程:實踐策略與階段整合

- 規劃與需求階段(Sprint Planning/Backlog Grooming):

- 安全需求作為用戶故事: 將安全需求(如身份認證、數據加密、輸入驗證)明確化為具體的用戶故事或驗收標準。例如,“作為用戶,我希望我的密碼以加密形式存儲,以防止數據泄露時被輕易破解。”

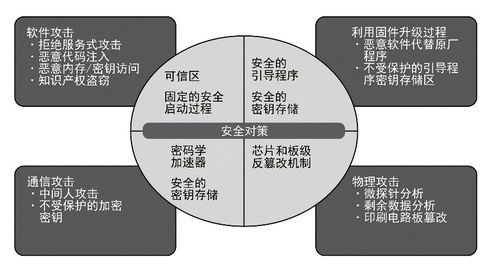

- 威脅建模簡化版: 在每個沖刺或主要功能設計開始時,進行輕量級、聚焦的威脅討論。借鑒CSDN等平臺分享的網絡攻防案例文檔,可以幫助團隊快速識別相關威脅模式(如OWASP Top 10)。

- 設計與開發階段(Sprint Development):

- 安全編碼規范與培訓: 建立并推行團隊內部的安全編碼指南。利用劉再耀先生等專家早期提出的安全開發原則,結合當前最佳實踐(如避免硬編碼密鑰、正確處理異常),對開發人員進行持續培訓。

- 工具鏈集成——以OneAPM為例: 集成如OneAPM這類應用性能管理(APM)工具,其價值遠超性能監控。在開發階段,它可以輔助發現代碼層面的性能瓶頸和潛在安全風險(如慢查詢可能暴露的注入漏洞)。將安全掃描工具(SAST/SCA)集成到CI/CD流水線中,實現自動化的代碼安全檢測。

- 測試與驗收階段(Sprint Review/Testing):

- 自動化安全測試: 將動態應用安全測試(DAST)、依賴項漏洞掃描等自動化測試套件作為持續集成的一部分。確保每次構建都經過基本的安全檢驗。

- 滲透測試與紅隊演練: 定期(如每季度或主要版本發布前)引入專業滲透測試或基于CSDN等渠道獲得的攻防技術文檔進行內部紅藍對抗演練,這是對自動化測試的重要補充。

- 部署與運維階段(Deployment & Operations):

- 持續監控與響應: 利用APM(如OneAPM)、安全信息和事件管理(SIEM)等工具,對生產環境的應用進行實時監控。不僅監控性能指標,也關注異常訪問模式、潛在攻擊日志等安全信號。

- 應急響應計劃: 在敏捷團隊中制定并演練輕量級的應急響應計劃,確保發現安全事件時能快速行動,符合敏捷的“響應變化”原則。

三、文化與協作:安全敏捷的基石

技術流程的整合離不開文化與協作的支撐。

- 共享責任: 打破安全僅是安全團隊職責的壁壘。開發、測試、運維人員都需具備基本的安全意識。

- 持續學習: 鼓勵團隊定期學習研究網絡與信息安全領域的新威脅、新技術。CSDN、安全社區、學術論文(包括像劉再耀先生這類早期實踐者的思考)都是寶貴的知識來源。

- 透明與反饋: 在站會、評審會和回顧會中,將安全狀態、漏洞發現和處理進度作為透明化討論的內容,并將其轉化為改進下一個沖刺的行動項。

結論

在軟件項目開發中兼顧安全與敏捷,并非尋找一個完美的平衡點,而是將安全性重構為一種貫穿始終、賦能敏捷流程的質量屬性。通過將安全實踐左移、自動化安全工具鏈(如利用OneAPM進行深度可觀測性)、持續學習社區資源(如網絡攻防文檔),并培育全員安全的文化,團隊能夠構建出既快速響應市場,又堅實抵御威脅的軟件系統。這條路要求持續的投入和適應,但其回報——客戶的信任、業務的連續性和產品的長期生命力——無疑是值得的。